注意,注意,WinRAR 路径遍历漏洞正被大量黑客积极利用

WinRAR 中编号为 CVE-2025-8088 的严重路径遍历漏洞,目前正被多个黑客组织广泛用于入侵系统并投递恶意软件。攻击者利用替代数据流(ADS)技术,可隐蔽地将加载器和脚本(包括 Windows 自启动文件夹中的恶意程序)植入目标设备。

据报告,多个攻击团伙持续利用该漏洞实施初始入侵,并部署各类恶意载荷。

这一安全问题本质上是一种路径遍历(Path Traversal)漏洞,攻击者通过 Windows 的替代数据流(Alternate Data Streams, ADS)机制,将恶意文件写入任意目录。此前,攻击者已多次利用此方法将恶意文件植入 Windows 的“启动”文件夹,从而确保系统重启后恶意程序仍能持久驻留。

该漏洞最初由 ESET 公司的安全研究人员发现。根据谷歌威胁情报团队(Google Threat Intelligence Group, GTIG)的报告,针对此漏洞的利用活动至少从 2025 年 7 月 18 日起便已开始,且至今仍在持续。

谷歌指出,典型的攻击链通常将恶意文件隐藏在压缩包内一个“诱饵文件”的 ADS 中。例如,用户打开压缩包时看到的可能是一个看似无害的 PDF 文档,但实际上该文件还附带了多个 ADS 条目:其中一些包含隐藏的恶意载荷,另一些则作为伪装用的虚假数据以逃避检测。

当用户使用 WinRAR 解压该压缩包时,程序会因路径遍历漏洞而将 ADS 中的恶意载荷提取到系统任意位置。最终,受害系统常被植入 LNK、HTA、BAT、CMD 等格式的文件或各类脚本,这些文件会在用户登录系统时自动执行。

据谷歌披露,该漏洞已被定向攻击组织和以牟利为目的的商业黑客共同利用。攻击者借此发动精准钓鱼攻击、传播恶意快捷方式与脚本,并将加载器植入自启动目录以实现持久化控制。在部分案例中,该漏洞还被用于部署多阶段恶意软件,并进一步下载额外的恶意代码。

谷歌强调,如今此类攻击工具的开发正日益“商品化”,攻击者无需自行挖掘漏洞或编写复杂代码,只需购买现成的利用工具,即可快速攻击尚未安装安全补丁的系统。

如何防护?

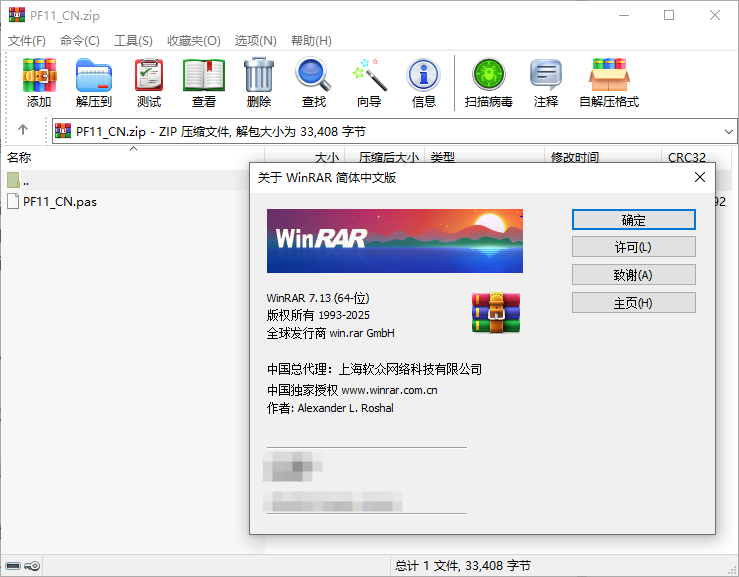

官方已于去年年底发布 WinRAR 7.13 版本,彻底修复了 CVE-2025-8088 漏洞。

但需注意:WinRAR 不具备自动更新功能,用户必须手动前往官网下载并安装 7.13 或更高版本。

此外,WinRAR 开发团队明确表示:

Unix 系统下的 RAR 和 UnRAR 工具

Android 平台的 RAR 应用

均不受此漏洞影响。

建议:立即检查你当前使用的 WinRAR 版本。若低于 7.13,请尽快从 https://www.rarlab.com 官网下载最新版,以避免成为攻击目标。