Windows 记事本中的严重远程代码执行漏洞已被微软修复

微软已修复通过 Microsoft Store 分发的 Windows 现代版“记事本”(Notepad)中一个严重的远程代码执行漏洞(CVE-2026-20841)。

微软近日发布了一项安全更新,修复了 Windows“记事本”应用程序中的一个高危漏洞。需注意的是,此问题与近期 Notepad++ 出现的安全事件无关。该漏洞可能被攻击者利用,在受害者计算机上远程执行恶意代码。

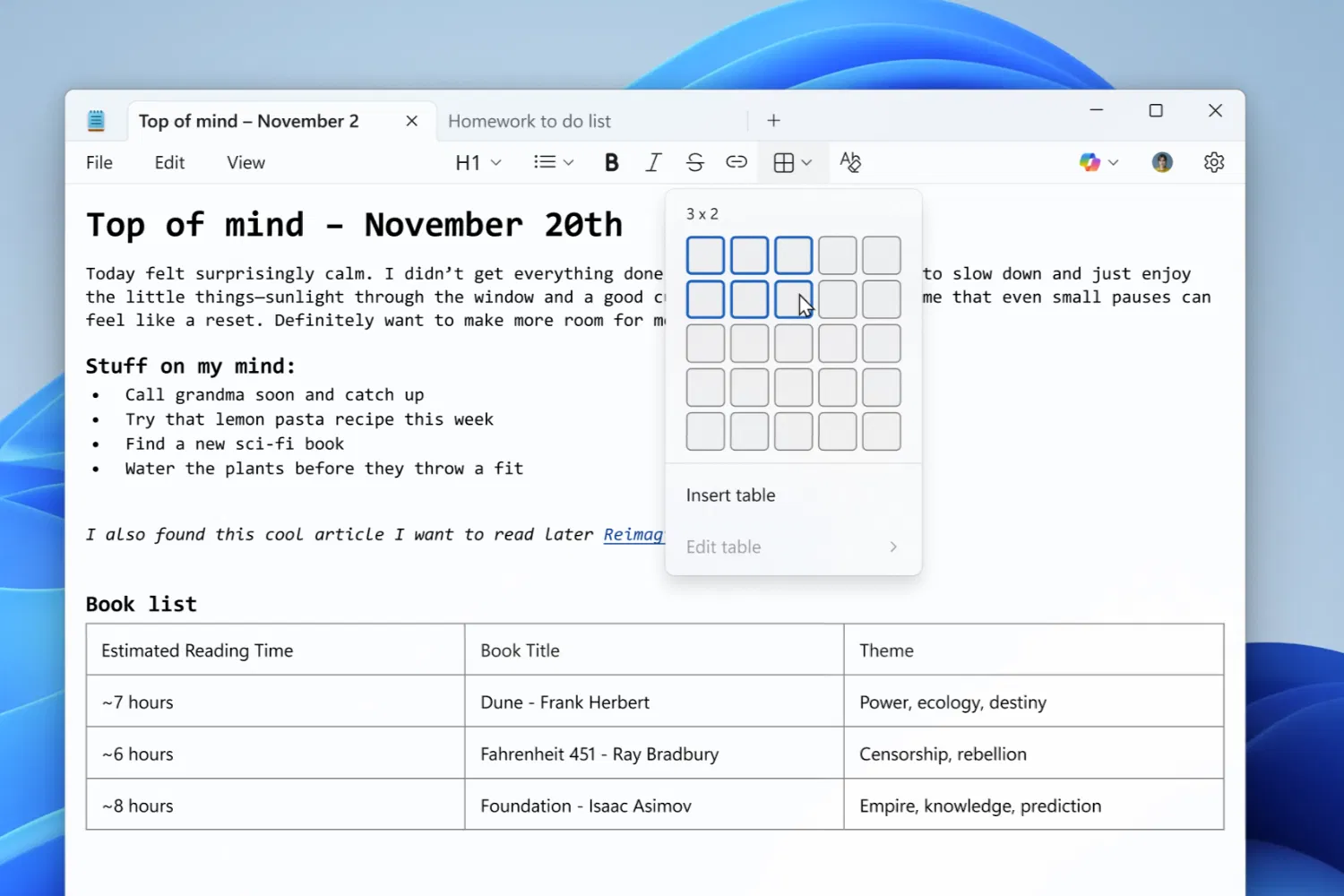

漏洞编号为 CVE-2026-20841,属于 Windows 内置应用“记事本”中的远程代码执行(RCE)漏洞。其成因在于应用程序在处理某些命令时,未能正确清理或阻止危险的特殊字符。该问题影响通过 Microsoft Store 分发的现代版“记事本”,尤其在打开 Markdown 文件(.md)时存在风险。

根据微软安全公告,攻击者可构造一个包含特制链接的恶意 Markdown 文件。当用户使用“记事本”打开该文件并点击其中的链接时,系统将自动运行一段脚本,下载并执行恶意代码。一旦攻击成功,攻击者即可获得受害者计算机的完全控制权,并拥有相应的全部访问权限。

该漏洞在 CVSS v3.1 评分体系中获得 8.8 分(满分 10 分),属于“高危”级别。不过,按照微软自身的严重性分类,其最高风险等级被标记为“重要”(Important)。截至补丁发布时,微软尚未发现该漏洞存在公开的在野利用。

此次修复已包含在 2026 年 2 月 10 日发布的 2026 年 2 月“补丁星期二”安全更新集中。微软建议所有用户尽快安装最新的 Windows 更新,并确保“记事本”应用已升级至最新版本。

关于 Windows 安全更新(2026 年 2 月)

此次漏洞的曝光再次引发用户社区对“记事本”是否应具备网络功能的讨论。有观点认为,作为一款简单的文本编辑器,不应默认具备持续联网能力。目前,“记事本”中的网络连接主要用于支持其集成的 Copilot 功能正常运行。而“记事本是否真的需要 Copilot”这一问题,本身也已成为另一场广泛争论的焦点。

有关本次修复的完整变更日志和技术细节,请参阅微软安全响应中心(Microsoft Security Response Center)官方页面。